北京时间03月24日 凌晨,DragonEX 交易所发出公告称其平台数字资产被盗,并呼吁各方共同阻击黑客。从公告中可获悉DragonEX 交易所上BTC、ETH、EOS 等总共20 余种主流虚拟货币资产均被盗取,虽交易所官方未公布具体数额,但初步估计下来,此次交易所被盗,涉及币种之多,受损资产总额之大, 在整个区块链发展过程中实属少见。

PeckShield 安全团队接收到DragonEX 交易所预警之后,立马着手分析『黑客』攻击全过程,并对链上资产转移全路径进行还原。经PeckShield数字资产护航系统初步统计发现,DragonEx交易所共损失了价值6,028,283美元的数字资产,且已经有价值929,162美元的数字资产流入了交易所,目前尚有价值5,099,121美元的数字资产掌握在黑客手里。

PeckShield安全人员初步分析认为:黑客大概率是通过窃取交易所钱包私钥或非法获得API服务器访问,进而实施数字资产批量转移。

具体黑客实施的盗币和洗钱行为可分为两个阶段:

1、盗币阶段:发生在03月24日 凌晨1 点至早上8 点,黑客将交易所所属BTC、ETH、EOS等20余个币种资产转移到其个人账号上,完成资产转移窃取;

2、洗币阶段:开始于03月26日至今,截至目前,黑客已将价值929,162 美元的数字资产转入了各个不同交易所,很可能已被抛售,剩余的5,099,121大部分资金还在攻击者的关联账号当中,存在进一步流入交易所的可能,需要各方联动共同实施资金封堵。

盗币时间线回顾:

PeckShield 安全人员通过DragonEX 公布的黑客地址,初步还原了其中BTC、ETH、EOS、TRX、USDT 等主流币种的链上转账记录行为,并还原了交易所被盗币的全过程:

损失资产明细:

(各大主链资产被盗细节分析)

下面以USDT 和TRON 主网为示例,分析『黑客』盗币全过程:

USDT 主链:

一、03月24日 清晨 02:42,DragonEx 名为 1QBaDdhCTC2k9WWFhCXCJvYHpVSqLSRxaJ 的地址向以下六个地址转账大量 USDT:

1. 1P4cdD9kTFGV6wmFxbeoZXosRNUrMrMbmN 273,597 枚 USDT;

2. 1JBoGBv7GnqN6ncEi9aSU71gobcMG9R1Ca 222,738 枚 USDT;

3. 114F7vWREusZTRGcEZGoTAuhWvq8T5tzxR 238,652 枚 USDT;

4. 1HapWDybdWW1H61saGokQ88xVaHvfukgu2 240,971 枚 USDT;

5. 17gqLwmBxdmKEP8vaBEn2ghHvj4vqCiR6q 240,971 枚 USDT;

6. 1B6t6RnVMpTQKhbXsr8hNB3DiyXSSkomkU 247,390.31777 枚 USDT;

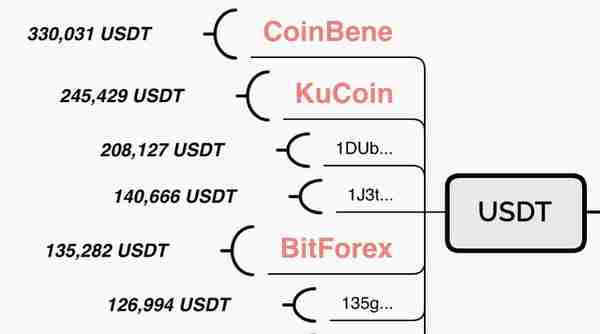

二、 上述 6 个地址在接收到 USDT 之后,经过多层地地转换,逐步往交易所转移资产。目前,经过 PeckShield 研究人员初步定位当前的 USDT 资产分布如下:

-

其中 330,031 枚 USDT 经过多个地址转换,最终通过 1GirA64XdJjH6HHzgH7Tj5WoBmyH5Z3wjn 及1CdbfukQ1JsJK5csqYGonP1mDp3hVyePc3 流入名为 1HCviLYNqHAyeZxGTj9Mtgvj1NJgQuSo91的 CoinBene 交易所地址;

-

245,429 枚 USDT 也经过多个地址转换,最终通过 1AEJpcgLUrMyqz3iPAF3ETozwV3PaZkjGo 流入名为17ScKNXo4cL8DyfWfcCWu1uJySQuJm7iKC 的 KuCoin 交易所地址;

-

208,127 枚 USDT 流入一个未知的交易所地址1DUb2YYbQA1jjaNYzVXLZ7ZioEhLXtbUru;

-

140,666 枚 USDT 停留在1J3tVZrmQFiH2R8fCsGab7AfWVKh6wHTQ6;

-

135,282 枚 USDT 也经过多个地址转换,最终通过 1CNwEPguYVUhziMEiCe1PKKSHv2Ur5B1KC 及 1CNuTqmJcwfyWKdtuqhitUL4pewWcPJuzf 流入名为 12vCxak5xc1t6T275xbm6AJ4xsZCxkTSc5 的 BitForex 交易所地址;

-

126,994 枚 USDT 也经过多个地址转换,最终流向 135gVHBkLUidwpd6va9eZyECGVLCek2z4y 地址;

-

剩余 277,790 枚 USDT 分散在多个不同的账号中。

TRON 主链:

下图描述了交易所公布的TRON 地址被盗资产过程:

细节过程如下:

1、03月24日DragonEX 名为TPTwvsifK6EiQ1mm6b4eEQAcammL5215g6的地址向 TJeMF6CpEDeG94UAF7d4dzjXkgrwwtDGFB地址转账1,453,956TRX;

2、 03月24日—03月26日 之间 TjeM…DGFB地址没有任何变化;

3、 03月26日 早上9 点— 10 点之间地址 TJeM...DGFB前后向6 个新地址分离03-24 收到的1,453,956TRX;同时,这6 个地址前后将所获资产全部转移至TR8T47ouBgr7V2ssDjDaz9PJ7JaPH3kwrR地址中, 经PeckShield 研究人员分析发现, TR8T...kwrR地址疑似币安交易所收款地址;

4、至此,1,453,956TRX 全部转入币安交易所。

小结:

本次DragonEX交易所被盗安全事件中,黑客在短时间之内将一个交易所内几乎所有主流数字货币全部转移,之后再通过其它数字货币交易所混淆资金输入,将资金顺利洗出。

不过,目前大部分被盗资产还控制在黑客手中,包括交易所在内的社区各方可根据黑客账户资金实时异动预警,协助安全公司进行被盗资产锁定和封堵,尽可能帮助受害用户减少数字资产损失。

总体而言,交易所黑客攻击事件事关众多用户的数字资产安全,PeckShield 安全人员呼吁各大交易所需提升平台的安全和风控能力,必要时可寻找专业第三方安全团队协助支持。

(作者:PeckShield,内容来自链得得内容开放平台“得得号”;本文仅代表作者观点,不代表链得得官方立场)

上一篇

上一篇