每经记者:朱成祥 每经编辑:梁枭,程鹏

2022年,在新冠疫情肆虐同时,网络世界也同样不安全。今年上半年,全球GPU龙头英伟达、轮胎巨头普利司通、家居巨头宜家均遭受网络攻击。

疫情改变了人们的生活,也改变了很多公司的工作方式,云上办公越来越普及,各大公司的数据也逐渐暴露在互联网世界里。数字化进程在加快,网络安全、数据安全的防护水平却未能与时俱进。这也给很多勒索组织提供了机会,多家公司的数据信息遭到攻击,甚至被泄露。

其中,LockBit、Conti和Lapsus$三大勒索组织尤为突出。他们是什么背景,为何网络攻击行为如此肆无忌惮,我们应该如何防护呢?

网络攻击肆无忌惮

如果在2021年提起Lapsus$,即使网络安全专业人员也很少听闻。然而进入2022年,Lapsus$的大名可谓如雷贯耳。作为一个新兴的勒索组织,Lapsus$崛起速度之快不禁令人咋舌。

Lapsus$之所以迅速闻名,是因为其对一系列大型科技巨头的连续攻击。2021年12月,Lapsus$崭露头角。彼时,他们攻击了巴西卫生部,窃取并删除了大量数据从而进行勒索。2022年2月,该组织又攻击了葡萄牙多家媒体集团以及沃达丰葡萄牙公司。

真正令Lapsus$扬名的还是攻击英伟达。当年2月,该组织宣称,他们在正式攻击英伟达之前已经在内部系统潜伏了一周之久,也已经获取了1TB的机密数据,包括未发布的40系列显卡的设计蓝图、驱动、固件、各类机密文档、SDK开发包,并对所有数据进行了备份。

作为全球数一数二的硬件科技公司,英伟达立刻反击,成功黑掉了Lapsus$的电脑。不过,由于Lapsus$做了数据备份,英伟达的反击未果。

其后,英伟达在声明中表示,公司在2022年2月23日发现一起影响IT资源的网络安全事件;发现此事不久后,该公司进一步强化了网络安全,聘请了网络安全事件响应专家,并通知了相关执法部门。

由此可见,“术业有专攻”,即使硬件技术强如英伟达,也需要专业网络安全专家的协助。

不仅仅是英伟达,2022年3月,另一科技巨头三星也遭到Lapsus$攻击。Lapsus$勒索组织发布了一份报告,其中包含了三星电子大量机密数据,以及三星软件中C/C++指令快照的内容。

神秘的勒索组织

Lapsus$究竟什么背景,为何在短时间内有能力连续攻击两大科技公司?有业内人士告诉《每日经济新闻》记者,他们用的手段在技术层面并非领先,而是找到了薄弱点。也就是说,主要是企业方面的原因。企业有很多薄弱点,其薄弱点被勒索组织发现并实施了攻击。Lapsus$如此闻名,还是因为它比较活跃,因此被认知出来。

值得一提的是,据新浪科技报道,英国牛津的一名16岁少年被指控为信息安全犯罪团伙Lapsus$的头目之一。伦敦市警方表示:“7名年龄在16至21岁之间的人因涉嫌黑客组织活动而被捕。他们随后在调查中获释,但调查仍在进行中。”

不过目前Lapsus$仍在持续活跃,在发布“我们正式从假期回来了”的消息之后,该组织随即公布了入侵软件服务公司Globant获取的近70G源代码数据。

如果说Lapsus$是后起之秀,Conti则算得上“常青树”。它是当今最大、最多产的勒索软件团伙之一,拥有数十名活跃的全职成员。更危险的是,它还提供勒索软件即服务(RaaS),即普通人购买了该组织的RaaS产品,也可以轻松地对各个机构、公司、个人发起攻击。

在今年一季度的Conti被害者名单上,相较知名的就有年入近50亿美元的服务公司RRD,中国台湾电子产品制造公司台达电子,印度尼西亚中央银行印度尼西亚银行(BI)。据IT之家消息,台达电子1500台服务器和12000台计算机已被攻击者加密,受影响设备占比约20.8%,攻击者要求支付赎金1500万美元。

Conti勒索软件在2019年12月首次被发现,并在2020年7月作为RaaS开始运营,目前仍在活跃。值得注意的是,其仍在提升攻击能力。据行业媒体安全419报道,一季度一份来自Conti内部人员的群聊信息被披露,Conti曾公司化运作,且有大量预算购买安全检测类产品,用以勒索病毒程序的日常强化。

“勒索软件即服务”趋势

除了Conti提供勒索软件即服务产品,另一大勒索组织LockBit也提供类似产品。据新余网警巡查执法微博,4月7日,江西新余渝水分局下村派出所接到辖区某企业报警称,公司一台电脑受到了病毒攻击,重要数据全部被恶意加密,严重影响公司正常生产经营。该公司电脑感染的是一款名为“LockBit 2.0”的勒索病毒,被感染的电脑所有文件均被病毒恶意加密,无法正常使用和访问,攻击者宣称需要向其支付一定数额的“赎金”才会将数据解密返还。这也正如安全专家之前指出的那样,勒索攻击正呈RaaS(勒索软件即服务)化趋势。

据行业媒体安全419报道,安全人员最新的研究显示,LockBit勒索软件加密效率惊人,四分钟内就可加密完成10万个Windows文件,这也意味着一旦病毒程序在组织一侧被执行,留给涉事企业喘息的时间并不多。

一方面,勒索软件攻击能力惊人;另一方面,RaaS的攻击形式也进一步增强了攻击的隐蔽性。据业内人士透露,目前勒索攻击已由个人或单个黑客团伙攻击转向层级分明、分工明确的黑色产业活动,勒索行为日益专业化。

一方面,为实现价值多向变现,黑客团伙除自身发动勒索攻击外,还会借由暗网和虚拟货币技术,对外出租或售卖成熟的勒索软件产品和服务,这促使数据勒索“产业链”逐渐形成,上中下游的勒索软件开发者、勒索执行者,以及应运而生的赎金谈判和赎金代管者之间相互协作配合,共同瓜分勒索收益,大大降低了攻击的技术门槛。另一方面,不同黑客团伙之间开始着手构建具有精准配合关系的勒索商业联盟,通过共享受害者信息等手段,扩大勒索商业模式,并进一步增强勒索攻击能力和隐蔽性。

锻造网络安全之盾

那么,面对强大又隐蔽的勒索攻击组织,企业、机构、个人又该如何防护呢?对于企业来说,需要在事前、事中、事后等阶段做好相关的勒索防护措施,比如说在事前做好相关的安全意识培训(人是整个安全链条里面最不可控的一环),然后做好相关威胁的演练。

而对于监管单位,应该颁布相关法律,如果遭到数据勒索,并且发生了因数据泄露等衍生危害,让相关的企业也承担起对应的责任。然后要求一些关键的信息基础设施单位针对性建设相关的勒索防护解决方案。

面对肆无忌惮的勒索攻击,安恒信息(SH688023,股价147.66元,市值115.92亿元)勒索防护方案以EDR为核心,联动多款安全设备,覆盖检测、预防、防御、响应、溯源、加固等6大阶段,在事前通过勒索专项评估能力,对资产进行基线检查及安全体检,监测资产存在的风险,预测风险事件。在事中构筑端网一体化勒索专项防护能力,结合自动化响应处置能力,高效发现并且防御勒索威胁。在事后基于追踪溯源能力,进行有效调查取证和反制,并针对薄弱项进行二次加固。通过事前检测预防、事中防御响应、事后溯源加固的纵深一体化纵深防御体系,将数据勒索风险降到最低。

在预防层面,安恒信息该方案通过基线检查、资产体检、勒索专项评估等能力,对系统进行全面、多层次的风险评估,精准识别出系统的潜在风险,如弱口令、威胁文件、高危漏洞、错误配置等。并针对现存的安全弱点提出有效的安全整改建议,通过补短板降低数据勒索风险。

在防御层面,安恒信息勒索防护方案可以从主机层、数据层、流量层、网络层对恶意勒索行为及文件进行深度检测,让勒索病毒无处遁形。

主机层:基于内核级多维度的勒索专杀引擎,如特征检测引擎、行为检测引擎、诱饵检测引擎等,高效的实时保护用户关键业务数据及服务。

数据层:识别关键数据,对关键数据加强监控,可以更好地监控数据窃取和破坏行为,为关键数据的备份策略设置更高的RPO和RTO,能更好地保证数据完整性。

流量层:基于关键区域入口的旁路镜像流量进行深度解析,为发现流量中的恶意攻击进行全面的检测和预警。

网络层:建立资产勒索风险评估基线,通过多维特征评估和威胁综合分析,将高风险资产进行访问权限控制以及有效隔离。

另外,该系统也基于主动防御、自动化编排响应、微隔离、高级威胁防御等技术,有效阻断勒索病毒在内网运行以及横向扩散,有效抑制威胁的影响范围,最大化程度降低威胁在业务系统内的驻留时间。此外,安恒信息勒索防护方案还能对勒索风险在网络层、系统层、数据层、应用层等多个层面进行深度专项加固。

行业数据概览

统计数据显示,2022年5月境内计算机恶意程序传播次数达到2.47亿次之多,较4月的25169.8万小幅下降1.8%。5月每周的境内计算机恶意传播次数先增后小幅度下降,又继续新增,整体较第一周均有所上涨。第4周最高,达到6615.2万。境内感染计算机恶意程序主机数量来看,5月达到543.8万,具体各周来看呈下降趋势,第四周只有83.7万,较第一周的157.1万下降了46.7%,可见境内感染恶意程序主机数量得到明显控制。恶意程序会损坏文件、造成系统异常、窃取数据等,对计算机伤害很大,一定要高度重视。加强企业安全防护和个人安全意识尤为重要。

境内被篡改网站总数达到6260个,其中政府类网站数量呈上升趋势。政府类网站一直是黑客关注的目标之一,需要高度重视网站防护。从境内被植入后门网站总数来看,5月累计2160个,每周数据呈递减状态,其中政府网站数量13个。网站被植入后门会损害形象,传播病毒,黑客可能会通过shell获取系统级权限,进一步扩大危害,建议加强防护及时修复安全问题。

从境内的仿冒网站数量来看,5月第4周较之前明显下降,可见防护得当。仿冒网站数量下降也归功于全国反诈工作较为成功,越来越多的用户也更有反诈意识,自发加入反诈宣传。

5月爆发了不少全球高关注的漏洞事件,本月新增漏洞1404个,较4月的1139个增加23.3%,其中5月高危漏洞达到488个,较4月368个也有增长,增幅达32.6%。针对安全漏洞问题,除了必要的安全防护产品保护,还要加强个人意识,一定要在正规途径下载应用,并及时更新。

勒索软件最常攻击工业和政府部门

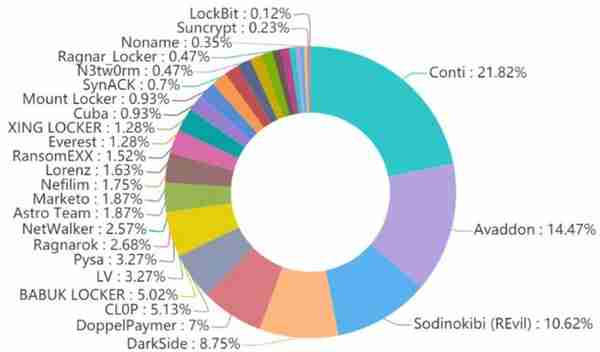

据安恒信息2021年上半年勒索病毒流行态势分析报告,2021年涌现出很多新的勒索团伙,其中比较活跃组织的有Revil、Dark Side、Avaddon、Conti和Babuk。上图为上半年勒索团伙攻击事件占比分布。

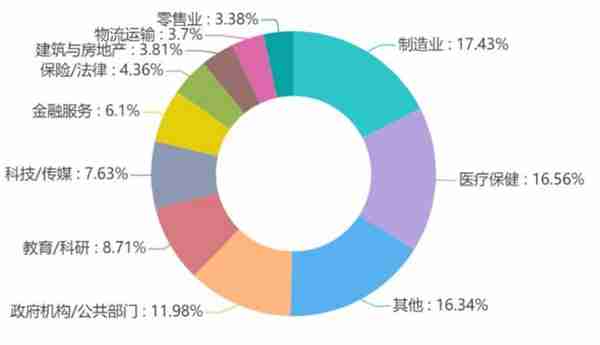

2021年上半年,在全球范围内,制造业受勒索软件的影响较为严重,占攻击事件的17.43%。与往年相比,针对医疗行业的攻击仍处于上升阶段,占比达到16.56%。对政府机构、教育、科技、传媒、金融等也影响较重。

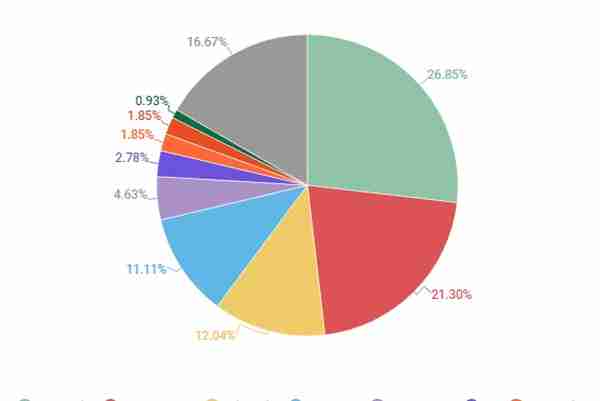

2020年,收到IR请求比例最大的领域是工业部门(26.85%),其次是政府(21.3%)。这两个部门加起来占比近半。

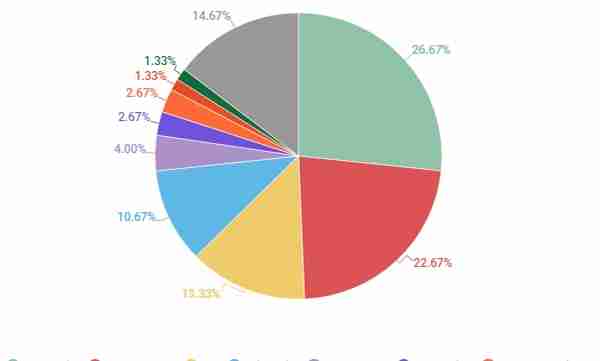

2021年,政府和工业部门仍然是最常被攻击的领域,前者略有增加,后者略有下降。影响IT部门的攻击数量也大幅增加:从2020年的2.78%增加到2021年的13.33%。

记者|朱成祥

编辑|梁枭 程鹏 杜波

校对|段炼

|每日经济新闻 nbdnews 原创文章|

未经许可禁止转载、摘编、复制及镜像等使用

每日经济新闻

每日经济新闻

上一篇

上一篇